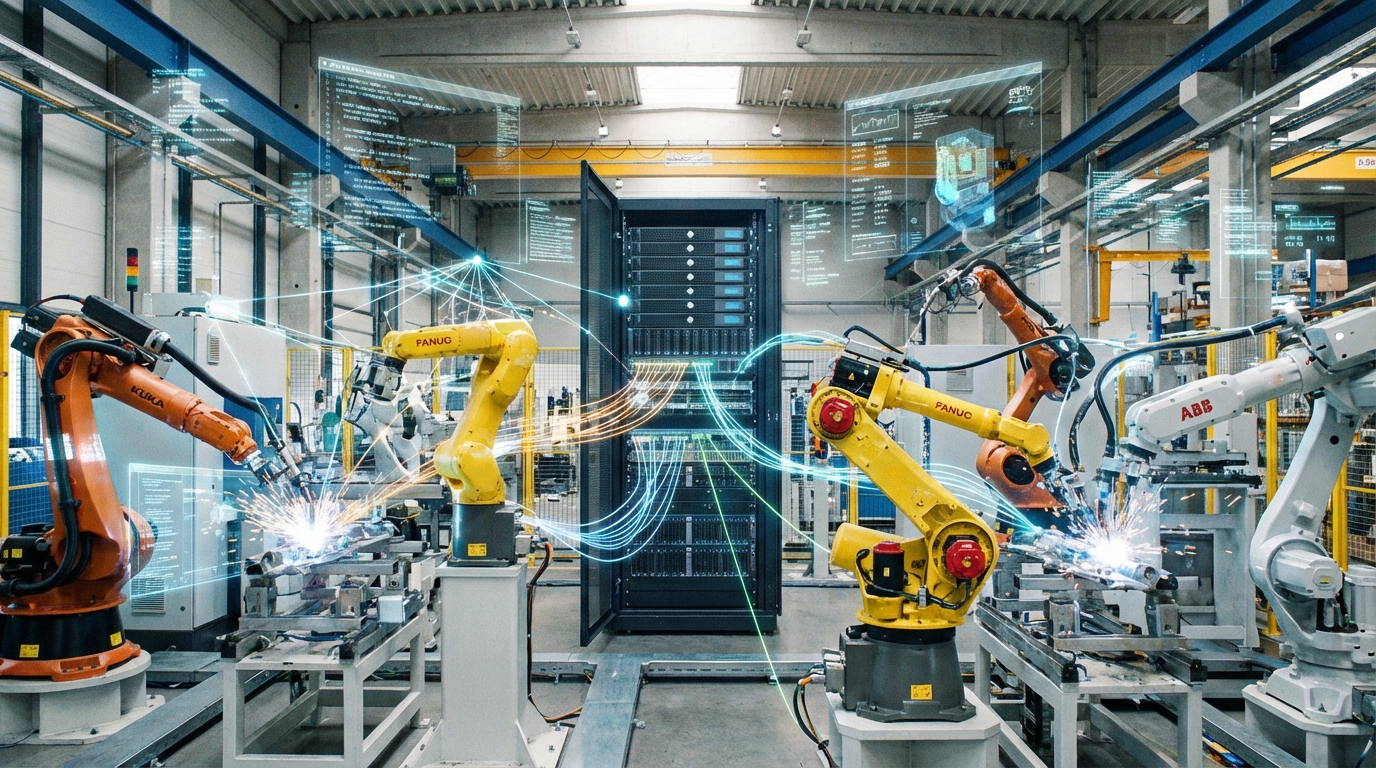

Les usines connectées et les lignes de production intelligentes offrent des gains de productivité considérables. Mais elles exposent aussi vos données de production à un niveau de risque inédit. Dans ce contexte, la cybersécurité Industrie 4.0 n’est plus un sujet réservé aux équipes IT ; elle devient un enjeu de continuité d’activité.

Ransomwares, sabotages, espionnage industriel et intrusions silencieuses dans les automates : les environnements OT interconnectés sont devenus des cibles privilégiées. En 2023, près de 70 % des entreprises industrielles auraient subi au moins une cyberattaque, soulignant l’urgence de renforcer la résilience conjointe OT et IT.

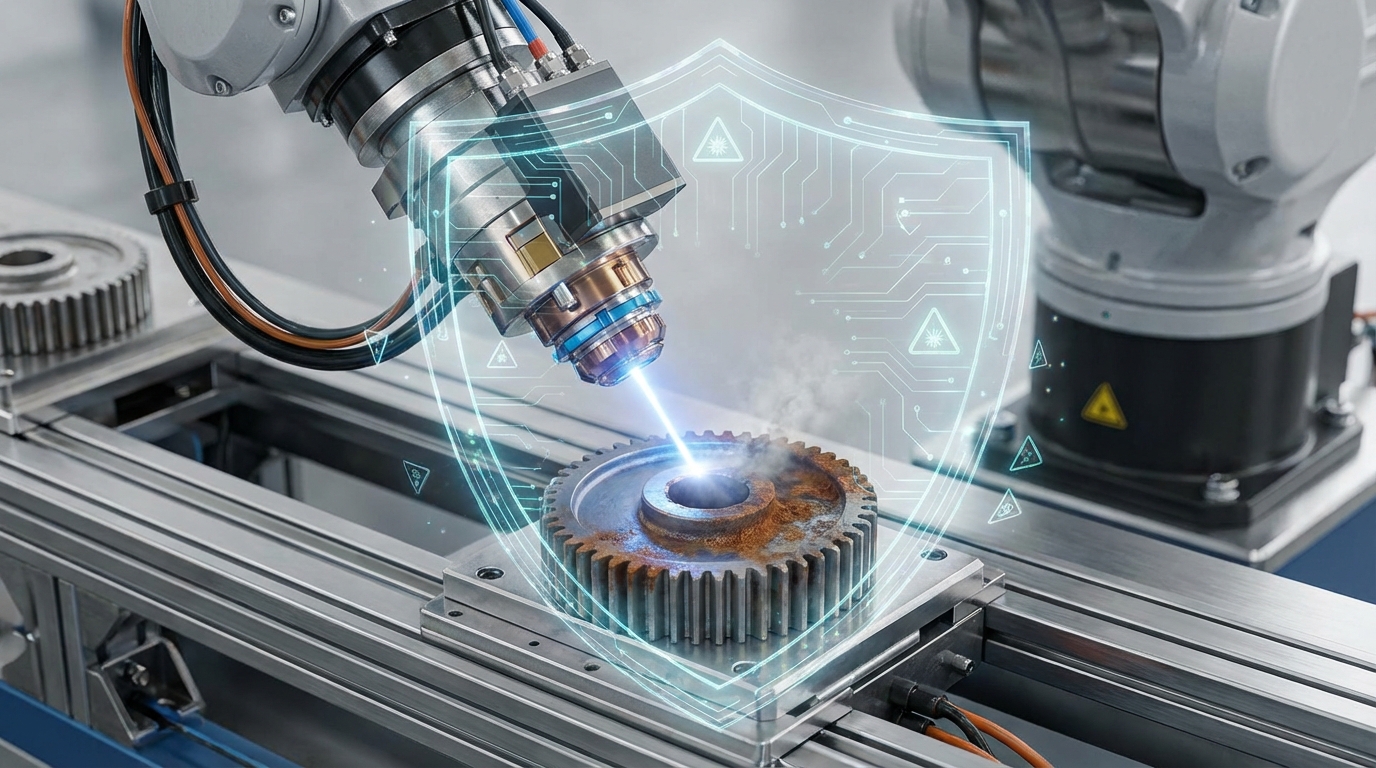

Pour les DSI et les responsables industriels, le défi consiste à accélérer la transformation numérique tout en maîtrisant ces risques. C’est particulièrement vrai lors de l’intégration de nouveaux équipements sur ligne, comme des systèmes de nettoyage laser de moules et d’outillages. Cette page propose une approche concrète pour sécuriser vos données de production, en mettant l’accent sur des solutions sécurisées by design.

Cybersécurité en Industrie 4.0 : Comment Protéger vos Données de Production ?

Temps de lecture : ~11 min

- Pourquoi la cybersécurité Industrie 4.0 est devenue un enjeu majeur

- Les principales menaces sur vos données de production

- Mesures clés pour protéger vos systèmes de production

- Sécuriser by design un projet de nettoyage laser

- Bonnes pratiques opérationnelles pour vos équipes IT et OT

- Mini FAQ autour de la cybersécurité en Industrie 4.0 et du nettoyage laser

- Aller plus loin vers une industrie 4.0 sûre et performante

Pourquoi la cybersécurité Industrie 4.0 est devenue un enjeu majeur

Avec l’industrie 4.0, les frontières entre systèmes IT et OT s’estompent : automates, robots, capteurs IoT/IIoT, systèmes de supervision et plateformes d’analyse sont interconnectés. Cette interconnexion multiplie les points d’entrée vers des données très sensibles :

– paramètres de production

– historiques de défauts et de maintenance

– plans techniques et recettes de fabrication

– rendements, taux de rebut, savoir-faire process

Ces informations constituent votre avantage compétitif. Leur chiffrement, leur intégrité et leur disponibilité impactent directement chiffre d’affaires et image de marque. Dans un environnement où un incident sur un automate peut stopper une ligne entière, une cyberattaque ne se limite pas à une fuite de données : elle peut paralyser la production, retarder les livraisons et générer des coûts de remise en état considérables. D’où la nécessité d’intégrer la cybersécurité dès la conception, plutôt qu’en ajoutant des couches de sécurité a posteriori.

Les principales menaces sur vos données de production

Ransomwares et sabotages

Des malwares chiffrent vos systèmes ou perturbent le fonctionnement des automates. Une attaque réussie peut bloquer totalement vos lignes, imposer l’arrêt d’urgence de certaines machines et rendre inaccessibles des données de production essentielles.

Espionnage industriel

Des acteurs malveillants cherchent à copier vos recettes de fabrication, paramètres de process ou historiques de performance afin d’exploiter vos savoir-faire ailleurs. La menace est forte dans les secteurs à forte valeur ajoutée, où l’optimisation des moules et outillages est différenciante.

Intrusions persistantes via de multiples points d’entrée

Chaque capteur, robot, système de vision, passerelle ou équipement de nettoyage connecté constitue un point d’entrée potentiel. Une fois infiltré, l’attaquant peut observer vos systèmes OT et déclencher une attaque au moment le plus critique.

Mesures clés pour protéger vos systèmes de production

| Mesure | Objectif principal | Référentiels utiles |

|---|---|---|

| Segmentation réseau | Limiter la propagation d’une attaque | IEC 62443 |

| Gestion des accès IAM | Contrôler précisément les habilitations | ISO / IEC 27001 |

| Détection et monitoring | Repérer rapidement les comportements anormaux | Directive NIS2 |

| Chiffrement & durcissement | Garantir confidentialité et intégrité | RGPD, bonnes pratiques crypto |

| Sensibilisation & sûreté | Réduire les erreurs humaines | Bonnes pratiques sûreté industrielle |

Segmentation réseau et cloisonnement IT/OT

Séparez strictement vos réseaux bureautiques IT des réseaux de production OT ; créez des zones dédiées aux systèmes critiques, protégées par des pare-feu industriels ; mettez une DMZ pour les échanges entre MES, ERP et équipements de terrain ; et documentez chaque flux autorisé. En cas de compromission, un poste bureautique infecté ne doit jamais atteindre vos automates.

Gestion des identités et des accès IAM

Adoptez l’authentification forte pour les accès distants et administrateurs ; utilisez un VPN sécurisé pour la maintenance distante ; attribuez les droits par rôle afin qu’un opérateur n’accède qu’aux fonctions nécessaires ; contrôlez les supports amovibles pour éviter l’introduction de malwares.

Détection, supervision et réponse aux incidents

Implémentez des sondes adaptées aux protocoles industriels ; centralisez les journaux dans un SIEM pour corréler événements IT et OT ; établissez des procédures de réponse pour agir sans compromettre la sûreté des opérateurs.

Chiffrement, durcissement et gestion des mises à jour

Chiffrez bases de données de production, historiques de maintenance et échanges entre capteurs, automates et plateformes d’analyse. Durcissez les systèmes : adressage maîtrisé, services inutiles désactivés, mots de passe par défaut changés, mises à jour testées hors-ligne avant déploiement.

Sensibilisation des équipes et sûreté indépendante

Formez opérateurs, techniciens et sous-traitants à reconnaître les signaux d’alerte, gérer les médias amovibles et vérifier les demandes d’intervention distante. Les dispositifs de sûreté physique (arrêts d’urgence, etc.) doivent rester indépendants des systèmes numériques afin de garantir la sécurité des personnes même en cas de cyberattaque.

Sécuriser by design un projet de nettoyage laser

Les systèmes de nettoyage ou décapage laser de moules et d’outillages s’interfacent avec vos lignes automatisées, capteurs de contrôle qualité et outils de traçabilité. Pour éviter d’ajouter un point faible, intégrez l’équipement dans une zone OT clairement segmentée ; définissez en amont les flux de données nécessaires (états, historiques, paramètres) ; chiffrez les échanges lorsque pertinent ; contrôlez finement les profils administrateur, maintenance et opérateur ; et prévoyez une maintenance distante sécurisée via des tunnels chiffrés et des habilitations temporaires.

Chez Illuminis, nous concevons des solutions de nettoyage laser adaptées aux environnements industriels, afin que l’intégration d’un équipement de décapage laser n’augmente pas votre surface d’exposition mais s’inscrive dans votre politique de cybersécurité. Pour approfondir les cas d’usage, consultez nos offres dédiées à l’industrie et à la maintenance.

Bonnes pratiques opérationnelles pour vos équipes IT et OT

Évaluer les risques OT de manière spécifique

Cartographiez lignes de production, robots, cellules de nettoyage laser et systèmes de contrôle qualité ; identifiez les vulnérabilités propres à chaque zone ; et évaluez les scénarios d’indisponibilité, les impacts sur la qualité produit et la sécurité des opérateurs.

Maintenir la continuité de service et la sûreté

Concevez une architecture capable de fonctionner en mode dégradé : certains automatismes peuvent rester isolés en cas de coupure réseau ; préparez des procédures papier de secours, des plans d’arrêt contrôlé et testez régulièrement la bascule.

Renforcer la collaboration IT/OT et partenaires

Les équipes IT maîtrisent les référentiels de sécurité, tandis que les responsables d’ateliers connaissent les contraintes machine. Leur collaboration, ainsi que l’implication des fournisseurs d’équipements, est indispensable pour concevoir des architectures résilientes.

Mini FAQ autour de la cybersécurité en Industrie 4.0 et du nettoyage laser

Un système de nettoyage laser sur ligne augmente-t-il le risque cyber ?

Pas nécessairement, à condition qu’il soit intégré dans une architecture segmentée, avec des accès maîtrisés et des communications contrôlées.

Comment concilier disponibilité des lignes et mises à jour de sécurité ?

Planifiez des fenêtres de maintenance, testez les firmwares en pré-production et documentez un plan de retour arrière. Vous maintiendrez un parc à jour sans compromettre disponibilité et qualité.

Quelles sont les priorités pour débuter une démarche de cybersécurité OT ?

Réalisez un inventaire précis des équipements connectés, évaluez les risques par zone, mettez en place une segmentation de base et renforcez la gestion des accès avant d’étendre progressivement détection, chiffrement et sensibilisation.

Aller plus loin vers une industrie 4.0 sûre et performante

La cybersécurité en Industrie 4.0 n’est pas une contrainte opposée à l’innovation ; c’est la condition pour exploiter durablement le potentiel de vos lignes intelligentes, de vos systèmes de nettoyage laser et de vos données de production. En combinant segmentation, gestion fine des accès, supervision, chiffrement et sensibilisation des équipes, vous réduisez les risques tout en préservant l’agilité de vos ateliers.

Pour explorer concrètement l’intégration de solutions de nettoyage laser sécurisées by design dans vos environnements techniques, découvrez nos interventions en environnements techniques industriels.